“`html

Masivna phishing kampanja prizadela uporabnike po vsem svetu

V zadnjih dneh je bilo odkrito, da je v veliki meri napadalec izvedel masivno kampanjo phishinga, ki je vplivala na veliko število uporabnikov po vsem svetu. Napadalec je uporabljal podatke o uporabnikih, ki so bili zbirani s pomočjo nevarnih spletnih strani in e-poštnih napadov, da bi pridobil dostop do osebnih podatkov in finančnih informacij.

Načini napada

Ranljivosti, ki so se pojavile, vključujejo:

1. Nedovoljena uporaba spletnih strani:

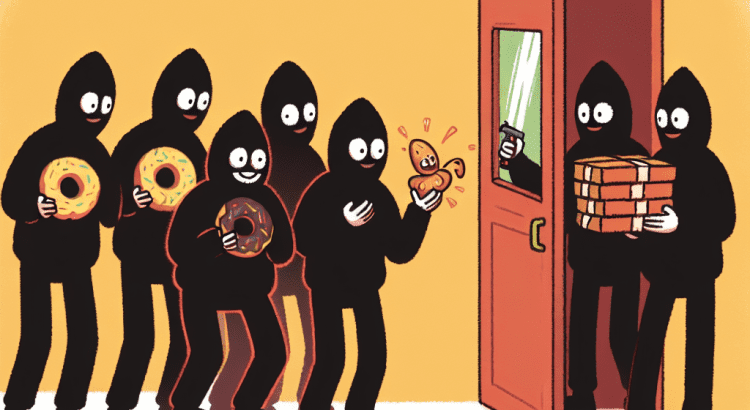

Napadalci so uporabljali lažne spletne strani, da bi uporabnike prepričali, da so na pravi spletni strani. Tako so napadalci pridobili podatke, kot so uporabniška imena in gesla, kar jim je omogočilo dostop do računov uporabnikov.

2. Nedovoljena uporaba e-pošte:

Uporabniki so prejeli e-pošte, ki so izgledale zelo zanesljivo in verodostojno. Te e-pošte so pogosto ponarejane, da bi izgledale, kot da prihajajo od znanih podjetij ali zaupanja vrednih virov. Vsebujejo povezave ali priloge, ki lahko vodijo do kraje podatkov.

3. Nedovoljena uporaba gesel:

Mnogi uporabniki uporabljajo enaka gesla za različne račune. To je velika varnostna grožnja, saj lahko napadalec z enim samim geslom dostopa do več računov in tako pridobi še več osebnih podatkov.

Nevarnosti phishing kampanje

Takšne kampanje lahko pomenijo veliko nevarnost za uporabnike. Napadalci lahko pridobijo dostop do osebnih podatkov, finančnih informacij in drugih zasebnih podatkov, kar lahko vodi do identitetske kraje, finančnih izgub in drugih negativnih posledic.

Identitetska kraja omogoča napadalcem, da uporabijo vaše osebne podatke za odprtje novih računov, sprejemanje posojil ali celo izvajanje kaznivih dejanj v vašem imenu. Poleg finančnih izgub pa lahko napadalci povzročijo tudi resno škodo vaši osebni integriteti in omogočijo dostop do zasebnih informacij, kot so e-poštna sporočila in fotografije.

Kako se zaščititi?

Za zaščito pred takšnimi napadi je izredno pomembno, da uporabniki upoštevajo naslednje varnostne ukrepe:

1. Uporabljajte različna gesla za vsak račun:

Nikoli ne uporabljajte enakega gesla za več računov. Uporabite zapletena gesla, ki vsebujejo črke, številke in posebne znake. Prav tako je priporočljivo, da redno menjujete svoja gesla.

2. Uporabljajte spletno varnostno programsko opremo:

Posodabljajte antivirusno programsko opremo in uporabite firewall, da zaščitite vaše naprave pred morebitnimi napadi. Prav tako razmislite o uporabi geslovnika (password manager), ki lahko varno shrani vaša gesla in vam pomaga ustvariti močna gesla.

3. Preverjajte zanesljivost spletnih strani in e-pošt:

Preden vnesete osebne podatke na spletni strani, preverite legitimnost strani. Preverite, ali se URL začne s “https” in ali je na strani prikazana ikona zaklenjene ključavnice. Bodite previdni pri odpiranju e-pošte in ne klikajte na povezave ali priloge iz neznanih virov.

4. Uporabniško ime in geslo naj bosta različna:

Ne uporabljajte enakega uporabniškega imena in gesla za različne račune. To lahko olajša delo napadalcem.

5. Posodabljajte varnostno programsko opremo:

Posodabljajte svoje antivirusne programe in firewallje, saj lahko dodatne funkcije zaščite preprečijo škodljive napade.

💡 Namig dneva: Vedno preverite verodostojnost e-poštnega sporočila, preden kliknete na povezavo ali prenesete prilogo. Če ste v dvomu, kontaktirajte pošiljatelja neposredno prek uradnih komunikacijskih kanalov.

Sodelovanje uporabnikov in podjetij

Za uspešen boj proti phishing napadom je nujno, da uporabniki in podjetja tesno sodelujejo. Uporabniki morajo biti osveščeni o najnovejših grožnjah in se drzno držati varnostnih ukrepov. Podjetja pa morajo zagotavljati, da so njihovi varnostni sistemi v koraku z najnovejšimi tehnologijami in prenosljivi z napadalcev.

Poleg tega je pomembno, da podjetja izobražujejo svoje zaposlene o varnostnih praksah in kako prepoznati lažne e-pošte ali sumljive spletne strani. Usposabljanje, ki poudarja pomen varstva podatkov, lahko bistveno zmanjša tveganje za napade phishinga znotraj podjetja.

Vlada in druge organizacije bi morale tudi sodelovati v prizadevanjih za izobraževanje prebivalstva o kibernetski varnosti. Z akcijami ozaveščanja, smernicami in podporo podjetjem pri izboljšanju varnostnih ukrepov lahko zmanjšamo uspešnost napadov phishinga.

Zaključek

Masivna kampanja phishinga je resen opomnik, da je kibernetska varnost vedno večji izziv. Z ustreznimi ukrepi in osveščenostjo lahko uporabniki in podjetja zmanjšajo tveganje, da postanejo žrtve tovrstnih napadov. Vsi smo odgovorni za zaščito svojih osebnih podatkov in moramo biti stalno pozorni na varnostne smernice. Sodelovanje je ključno pri boju proti phishing napadom in zaščiti našega digitalnega sveta.

❕Če imate komentarje ali želite deliti svoje misli, prosimo, da jih pustite spodaj ali delite to novico na socialnih omrežjih!

“`