Varnostni strokovnjaki so izdali opozorilo za uporabnike Google Chroma po odkritju kibernetskega napada, ki cilja na brskalnik, kot tudi na aplikacije Microsoft Word in OneDrive.

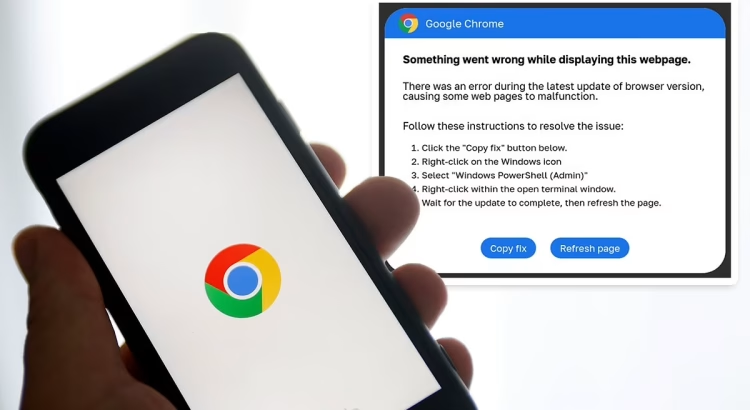

Napad uporablja lažna sporočila o napakah, da uporabnike prevara v namestitev zlonamerne programske opreme kot “popravka”.

Hekerji pošiljajo obvestila prek e-pošte in pojavnih oken na spletnih straneh, ki trdijo, da je prišlo do programske napake in da je potrebna hitra posodobitev.

Za prepoznavanje lažnih sporočil strokovnjaki svetujejo previdnost pri sporočilih, ki zahtevajo namestitev “root certifikata” z kopiranjem in lepljenjem surove kode.

Čeprav napad lahko ukrade vse vrste zasebnih digitalnih podatkov, je nekaj nove zlonamerne programske opreme posebej zasnovane za krajo kriptovalut, kot je bitcoin.

To novo taktiko so odkrili pri znanem podjetju za kibernetsko varnost Proofpoint, ustanovljenem leta 2002 s strani nekdanjega glavnega tehnološkega direktorja pri Netscapeu.

To novo taktiko so odkrili pri znanem podjetju za kibernetsko varnost Proofpoint, ustanovljenem leta 2002 s strani nekdanjega glavnega tehnološkega direktorja pri Netscapeu.

Nov slog lažnih sporočil o napakah je “pametno zasnovan in se predstavlja kot uradno obvestilo, ki prihaja iz operacijskega sistema.”

Shema vključuje navidez uradna poziva tehničnih velikanov, kot sta Google in Microsoft, ki uporabnike spodbujajo k odpiranju tako imenovane “ukazne vrstice,” natančneje Microsoftovega orodja za ukazno vrstico za Windows, PowerShell.

Ukazna orodja, vključno z Windows PowerShell, so programi namenjeni izkušenejšim programerjem za neposredno programiranje osnovne kode računalnika.

Hekerji s lažnimi sporočili o napakah spodbujajo nič hudega sluteče uporabnike, da kopirajo in prilepijo surovo kodo ter jo nato namestijo kot “popravek” z zagonom kode v PowerShellu.

Varnostni strokovnjaki so to posebno taktiko opazili le pri uporabi PowerShella, zato naj bi bili uporabniki Apple iOS za zdaj varni.

“Ta napadna veriga zahteva precejšnjo uporabniško interakcijo za uspeh,” so zapisali v svojem opozorilu o grožnji, ki temelji na PowerShellu.

“Hekerji ponujajo tako problem kot rešitev,” so opozorili, “tako da gledalec hitro ukrepa, ne da bi se ustavil in premislil o tveganju.”

Vsak posameznik ali sporočilo, ki zahteva, da vnesete surovo kodo v terminal ali shell, je treba obravnavati previdno in s skrajno skeptičnostjo, so povedali.

V vseh primerih so hekerji ustvarili lažna sporočila o napakah prek pomanjkljivosti ali ranljivosti pri uporabi JavaScripta v HTML priponkah e-pošte ali prek povsem kompromitiranih spletnih strani.

Čeprav so dokumentirane lažne napake v Google Chromu, Microsoft Wordu in OneDriveu, so raziskovalci Proofpoint opozorili, da bi ta osnovna oblika hekerjevih napadov lahko v prihodnosti nastopala tudi kot druge zanesljive zahteve za posodobitev programske opreme.

Dve zanimivi zlonamerni programski opremi sta dali namig o namenih hekerjev, pravi Proofpoint.

Ena z imenom ‘ma.exe’ je prenesla in zagnala program za rudarjenje kriptovalut z imenom XMRig s specifično konfiguracijo. Druga, ‘cl.exe,’ je bila pametno zasnovana za zamenjavo naslovov kriptovalut v uporabnikovem odložišču.

Ta druga zlonamerna programska oprema je namenjena temu, da žrtve po pomoti prenesejo kriptovaluto na naslov, ki ga nadzorujejo hekerji, namesto na želeni naslov med prenosom.

V aprilu so varnostni strokovnjaki opazili uporabo te nove metode skupaj s skupino orodij za hekanje ClearFake, ki so novembra lani ciljali uporabnike Apple s t.i. ‘hitro in učinkovito’ virusno okužbo.

Zlonamerna PowerShell skripta hekerjev deluje kot trojanski konj, ki omogoča prenos še več zlonamerne kode na sistem žrtve.

Najprej izvede različne diagnostične teste, da potrdi, ali je gostiteljska naprava veljavna tarča.

Kot ključen test ena od zlonamernih skript PowerShell pridobi temperaturne podatke sistema žrtve, da zazna, ali se zlonamerna programska oprema izvaja na resničnem računalniku ali v tako imenovanem ‘peskovniku’ – virtualnem računalniku, ki se uporablja za analizo potencialno nevarne programske opreme.

Če temperaturni podatki niso bili vrnjeni, je to bilo interpretirano kot znak, da se koda hekerjev dejansko izvaja v virtualnem okolju ali peskovniku.

Skript bi se nato končal in opustil svojo operacijo, s čimer bi zaščitil kasnejšo in bolj podrobno zlonamerno kodo pred zajetjem v peskovniku za analizo s strani strokovnjakov.

Ekipa Proofpoint svetuje uporabnikom, naj bodo previdni pri kopiranju in lepljenju kode ali drugih besedil iz pojavnih oken na spletnih straneh ali opozoril, ki trdijo, da prihajajo iz zanesljivih aplikacij.

“Antivirusna programska oprema in EDR-ji [monitoring programska oprema za zaznavanje in odzivanje na končnih točkah],” so povedali, “imajo težave pri pregledovanju vsebine odložišča.”

Podjetje za kibernetsko varnost je tudi pozvalo podjetja, naj izvajajo izobraževanja na to temo in se osredotočajo na “zaznavanje in blokiranje,” ki bi preprečilo pojavljanje tovrstnih in podobnih “lažnih popravkov” v prvi vrsti.