Kibernetski kriminalci vedno iščejo vhodno točko v organizacijo, privilegirani uporabniki pa predstavljajo privlačne tarče, saj njihova pooblastila zlonamernim akterjem omogočajo proverbialni “ključ do kraljestva”. Dostop do privilegiranih računov odpre poti napadalcem, da se premikajo po IT krajini organizacije in skačejo iz sistema v sistem, dostopajo do kritičnih informacij ter jih iznašajo.

Dejansko po raziskavah CrowdStrike kar 80 % vdorov v podatke izhaja iz ukradenih ali ogroženih poverilnic.1 Posledično je upravljanje privilegiranih dostopov (PAM) ključni del kibernetske varnosti organizacije. Poglejmo si koristi PAM in kako podjetja lahko učinkovito uvedejo tovrstno upravljanje.

Opredelitev upravljanja privilegiranih dostopov

Upravljanje privilegiranih dostopov pomaga organizacijam upravljati in varovati dostop do njihovih najpomembnejših sistemov, aplikacij in podatkov, ki so običajno rezervirani za privilegirane račune. Privilegirani računi imajo povišana pooblastila in zmožnosti, kar uporabnikom omogoča izvajanje različnih administrativnih nalog, dostop do občutljivih informacij in izvajanje sprememb, ki jih običajni uporabniki ne morejo izvesti.

PAM deluje prek kombinacije ljudi, procesov in tehnologije, ki organizacijam omogočajo varovanje njihovih ključnih sredstev z uveljavljanjem strogih kontrol nad tem, kdo lahko dostopa do privilegiranih računov in kako jih lahko uporabljajo. Posledično lahko organizacije zmanjšajo tveganje neavtoriziranega dostopa do občutljivih sistemov in podatkov s tem, da zagotavljajo robusten pristop k upravljanju privilegiranih računov in zagotavljajo, da jih lahko uporabljajo samo pooblaščene osebe.

Koristi uvedbe PAM

Upravljanje privilegiranih dostopov je ključno za uvedbo strategij ničelne zaupnosti (Zero Trust) in obrambe v globino (defense-in-depth) ter organizacijam pomaga zaščititi njihove dragocene vire. Z uvedbo PAM lahko organizacije doživijo številne prednosti, med drugim:

Povečana preglednost PAM vam omogoča realnočasovni vpogled v to, kdo je dostopal do vašega omrežja, strežnika, aplikacije in naprav, tako da lahko budno spremljate, kdo poskuša dostopati do nedovoljenih območij. Poleg tega vam PAM omogoča, da nastavite opozorila in ste obveščeni o sumljivih dejavnostih. Gre kot imeti lastnega osebnega detektiva, ki vam pomaga ostati korak pred morebitnimi notranjimi napadi.

Povečana produktivnost Večina rešitev PAM izkorišča avtomatizacijo za izvajanje nalog, ki so jih tradicionalno opravljali ročno, kot je na primer generiranje gesel in upravljanje zakladnic gesel. S PAM, ki avtomatizira te funkcije, lahko IT in varnostne ekipe doživijo dragocene prihranke pri času in virih.

Izboljšana skladnost PAM pomaga reguliranim industrijam, kot so tiste v zdravstvu in financah, upoštevati zahteve skladnosti za upravljanje dostopa do računov in sprejetje načel najmanjšega privilegiranega dostopa. Z uporabo upravljanja privilegiranih dostopov lahko zmanjšate tveganje v reviziji in lažje dokazujete skladnost.

Zmanjšanje širjenja zlonamerne programske opreme Napadi z zlonamerno programsko opremo se pogosto začnejo z napadalci, ki pridobijo dostop prek privilegiranih računov, kot so administratorski profili, kar omogoča zlonamernemu obremenitvi, da se širi veliko hitreje zaradi širokega dostopa, ki ga zagotavlja privilegirani račun. Z varnim omejevanjem in nadzorom dostopa uporabnikov samo do poslovnih potreb lahko bistveno omejite sposobnost napada, da se širi.

Povečana odgovornost PAM spodbuja odgovornost z pripisovanjem dejanj določenim posameznikom z privilegiranim dostopom, kar olajša preiskovanje in obravnavanje varnostnih incidentov.

Tveganja in izzivi PAM

PAM je ključna varnostna praksa, ki organizacijam prinaša številne koristi, vendar pa lahko prinese tudi nekaj naslednjih izzivov in potencialnih tveganj:

Kompleksnost Nekatere rešitve PAM so kompleksne za implementacijo in upravljanje, zahtevajo skrbno načrtovanje in integracijo z obstoječimi sistemi. Pri iskanju rešitve je treba oceniti uporabnost izdelka in enostavnost integracije, da se zagotovi, da ne bo preveč obremenila virov vaše ekipe.

Odpornost uporabnikov Uporabniki z privilegiranim dostopom se lahko upirajo implementaciji rešitve PAM zaradi sprememb v njihovih delovnih tokovih in dodatnih varnostnih ukrepov. Izobraževanje privilegiranih uporabnikov o vrednosti vaše prakse PAM in o tem, kako bo izboljšala varnostno postavitev vašega podjetja, jim bo pomagalo, da se pridružijo in podprejo morebitne spremembe procesov.

Napake pri konfiguraciji Napačno konfigurirani sistemi PAM lahko povzročijo motnje v kritičnih procesih ali nenamerne eskalacije privilegijev. Do napak pri konfiguraciji lahko pride zaradi napačnega razumevanja pravilnih nastavitev ali nasprotujočih si nastavitev, zato je dobra praksa, da omejite število skrbnikov za vašo rešitev PAM.

Ena točka odpovedi Če je sam sistem PAM kompromitiran, lahko to povzroči resne posledice, saj napadalcem omogoča dostop do vseh privilegiranih računov. Zato je ključno oceniti varnostne prakse vašega ponudnika PAM, da se zmanjšajo morebitna tveganja in ranljivosti.

Operativno breme PAM lahko povzroči administrativno breme pri upravljanju in dodeljevanju dostopa do privilegiranih računov legitimnim uporabnikom.

Kako deluje PAM

Upravljanje privilegiranih dostopov deluje z izvajanjem varnostnih postopkov in kontrol, ki omejujejo in spremljajo dostop do privilegiranih računov. Sestavljen je iz varnih metod avtentikacije, avtorizacije in revizije, ki pomagajo zagotoviti, da imajo dostop do občutljivih sistemov in podatkov samo pooblaščene osebe. Poleg tega tehnologije PAM podpirajo spremljanje sej in snemanje, kar omogoča vašim IT in varnostnim ekipam, da spremljajo in analizirajo obnašanje privilegiranih uporabnikov.

PAM temelji na načelu najmanjšega privilegiranega dostopa, ki zagotavlja, da so uporabnikom dodeljene le bistvene ravni dostopa, potrebne za njihove delovne odgovornosti. To načelo je široko priznano kot najboljša praksa kibernetske varnosti in predstavlja ključni ukrep za varovanje privilegiranega dostopa do vaših dragocenih podatkov in virov.

Kaj so privilegiji?

Privilegiji se nanašajo na povišana pooblastila in zmogljivosti, dodeljena uporabnikom, aplikacijam ali procesom v informacijskem sistemu. Ta pooblastila uporabnikom ali procesom omogočajo dostop do določenih dejanj na kritičnih virih, kot so datoteke, mape, podatkovne baze, omrežne konfiguracije ali administrativne nastavitve.

Primeri privilegijev vključujejo branje, pisanje, izvajanje, spreminjanje, brisanje, ustvarjanje in administrativne pravice. Privilegiji so bistveni za upravne in upravljalne naloge sistema, vendar lahko predstavljajo varnostna tveganja, če niso pravilno upravljani.

Kaj so privilegirani računi?

Privilegirani računi so uporabniški računi ali servisni računi, ki imajo povišana pooblastila nad običajnimi uporabniškimi računi. Ti računi imajo administrativna pooblastila in lahko izvajajo kritična dejanja, kot so nameščanje programske opreme, spreminjanje sistemskih nastavitev, dostop do občutljivih podatkov in upravljanje uporabniških računov.

Privilegirani računi so pogosto tarča napadalcev, saj njihovo kompromitiranje omogoča obsežen nadzor nad sistemi in podatki organizacije. Zato je nadzorovanje in varovanje privilegiranih računov ključen vidik PAM. Nekaj primerov privilegiranih računov so:

- Administrativne pravice Uporabniki z administrativnimi pravicami imajo pooblastila za konfiguriranje, upravljanje in spreminjanje sistemskih nastavitev, nameščanje programske opreme in upravljanje uporabniških računov.

- Koreninski dostop V operacijskih sistemih podobnih Unixu je “root” superuporabniški račun, ki ima neomejen dostop do vseh sistemskih virov in datotek.

- Dostop administratorja podatkovnih baz (DBA) DBA-ji upravljajo in nadzorujejo podatkovne baze, vključno s kreiranjem, spreminjanjem in brisanjem struktur in podatkov v podatkovnih bazah.

- Privilegiji na ravni aplikacij Nekatere aplikacije za izvajanje določenih nalog zahtevajo višje privilegije, kot je dostop do občutljivih podatkov ali izvajanje operacij na ravni sistema.

- Privilegiji konfiguracije omrežja Uporabniki s temi privilegiji lahko konfigurirajo omrežne nastavitve, usmerjevalnike, požarne zidove in druge omrežne konfiguracije.

- Upravljanje ključev za šifriranje Ti uporabniki lahko upravljajo in nadzorujejo ključe za šifriranje, ki varujejo občutljive podatke organizacije.

- Kontrola fizičnega dostopa Privilegiji se lahko raztezajo tudi na fizični dostop, kar določenim osebam omogoča vstop v varovana območja (na primer v podatkovno središče) ali interakcijo s strojnimi komponentami.

- Dostop do finančnih sistemov Običajno zaposleni v vaših finančnih in računovodskih oddelkih, ti uporabniki lahko dostopajo do vaše finančne programske opreme in sistemov za obdelavo transakcij ter izvajajo svoje delovne naloge.

- Upravljanje infrastrukture oblaka Skrbniki oblakov imajo privilegije za upravljanje oblakovnih virov, virtualnih strojev, shrambe in omrežnih komponent v oblakih.

- Razvojna in produkcijska okolja Razvijalci lahko v razvojnih in produkcijskih okoljih dobijo različne ravni dostopa, ki jim omogočajo ustvarjanje, testiranje in izvajanje programske opreme.

Kaj so privilegirane poverilnice?

Privilegirane poverilnice so avtentikacijske informacije, povezane s privilegiranimi računi. Vključujejo uporabniška imena, gesla, API-ključe, kriptografske ključe, certifikate in vse druge poverilnice, potrebne za dostop in delovanje privilegiranih računov.

Pravilno upravljanje in zaščita privilegiranih poverilnic sta ključnega pomena za preprečevanje neavtoriziranega dostopa in zagotavljanje, da jih lahko uporablja samo vaše pooblaščeno osebje, ko je to potrebno.

Pogosti vektorji groženj privilegijev

Napadalci uporabljajo različne metode za izkoriščanje privilegiranih računov, povečanje svojih privilegijev in neavtoriziran dostop do občutljivih sistemov in podatkov. Nekateri pogosti vektorji groženj privilegijev vključujejo:

- Napadi na gesla Napadi s silo, ugibanje gesel ali kraja poverilnic za pridobivanje dostopa do privilegiranih računov.

- Eskalacija privilegijev Izkoriščanje ranljivosti ali napačnih nastavitev za povečanje privilegijev iz običajnega uporabnika v privilegirani račun.

- Kraja poverilnic Kraja privilegiranih poverilnic prek ribarjenja, socialnega inženiringa ali zlonamerne programske opreme.

- Zlonamerni notranji akterji Zaposleni ali pogodbeni sodelavci z avtoriziranim dostopom, ki namerno zlorabljajo privilegije za osebno korist ali škodo.

- Impersonacija Napadalci uporabljajo različne metode socialnega inženiringa za impersonacijo pooblaščenega osebja, da pridobijo dostop do privilegiranih računov ali sistemov.

- Povečanje privilegijev Ko uporabniki sčasoma akumulirajo več privilegijev, kot jih potrebujejo – bodisi zaradi sprememb v njihovih vlogah ali zanemarjanja odstranjevanja nepotrebnih dovoljenj – se poveča napadna površina organizacije.

- Neavtoriziran dostop Napadalci s fizičnim dostopom do sistemov ali naprav lahko neposredno manipulirajo s privilegiranimi računi.

Uvedba PAM in najboljše prakse

Bolj zrele in celovite vaše politike varnosti privilegijev so, boljša je vaša sposobnost preprečevanja in reagiranja na notranje in zunanje grožnje, hkrati pa izpolnjujete zahteve skladnosti. Tu je nekaj najpomembnejših najboljših praks PAM:

Izvedba celovitega pregleda Kot začetna točka je pomembno izvesti temeljit pregled privilegiranih računov in poverilnic v celotni organizaciji, da ugotovite, kdo ima dostop do česa, ter prepoznate morebitna tveganja, ki jih je treba obravnavati.

- Uvedba načela najmanjšega privilegija Spoštujte načelo najmanjšega privilegija, kjer vsakemu uporabniku dodelite minimalne ravni dostopa ali pooblastil, potrebnih za izvajanje njihovega dela.

- Uporaba varnega zaklada Uporabite varni zaklad za shranjevanje in upravljanje privilegiranih poverilnic ter jih šifrirajte, da preprečite neavtoriziran dostop.

- Uporaba prakse privilegijev “na zahtevo” (JIT) Uvedite postopek privilegijev “na zahtevo”, kjer dodelite začasen dostop do privilegiranih računov za omejen čas, ko uporabnik upravičeno potrebuje dostop.

- Uporaba večfaktorske avtentikacije (MFA) Uveljavite MFA za vse privilegirane račune, da dodate dodaten nivo varnosti.

- Izvajanje spremljanja in snemanja sej Redno spremljajte seje privilegiranih računov glede na sumljive dejavnosti in jih snemajte za namene revizije.

- Uporaba nadzora dostopa na podlagi vlog (RBAC) Uvedite nadzor dostopa na podlagi vlog, da omejite dostop do omrežja glede na vloge posameznih uporabnikov v vaši organizaciji.

- Redno pregledovanje in revizije Redno pregledujte privilegirani dostop in izvajajte revizije, da zagotovite skladnost in prepoznate morebitne varnostne težave.

- Izvajanje usposabljanja uporabnikov Izobražujte svoje zaposlene o pomembnosti PAM, najboljših praksah in kako prepoznati ter poročati morebitne varnostne grožnje, kot so ribji napadi.

- Nenehno izboljševanje Pomnite, da je PAM nenehen proces, ki zahteva redna posodabljanja, pregledovanja in prilagajanja glede na potrebe vaše organizacije ter razvoj varnostne pokrajine, zato nenehno pregledujte in posodabljajte svoje politike in tehnologije PAM.

PAM proti drugim vrstam upravljanja privilegiranih dostopov

Čeprav je PAM celovita strategija, ki zajema različne vidike upravljanja in varovanja privilegiranih dostopov, obstajajo podskupine PAM – upravljanje privilegiranih identitet (PIM), upravljanje privilegiranih uporabnikov (PUM) in upravljanje privilegiranih sej (PSM) – ki se osredotočajo na specifične dimenzije upravljanja privilegiranih dostopov. Poglejmo si razlike.

Upravljanje privilegiranih identitet

PIM je podskupina PAM, ki se osredotoča posebej na upravljanje privilegiranih identitet v organizaciji, kot so uporabniški računi z dvignjenimi dovoljenji. PIM pomaga pri vzdrževanju centraliziranega pogleda na privilegirane identitete, uveljavljanju ustreznih kontrol dostopa ter zmanjšanju tveganja prekomernih privilegijev.

Upravljanje privilegiranih uporabnikov

PUM je izraz, ki se včasih uporablja zamenljivo s PAM. PUM se osredotoča na upravljanje in varovanje dejavnosti privilegiranih uporabnikov, vključno z nadzorom njihovih dejanj, uveljavljanjem pravil ter zagotavljanjem skladnosti. PUM pomaga organizacijam pri vzdrževanju odgovornosti, odkrivanju notranjih groženj in zagotavljanju ustrezne skladnosti s varnostnimi politikami.

PAM, po drugi strani, zajema širši nabor dejavnosti, vključno z upravljanjem privilegiranih uporabnikov, nadzorom dostopa do privilegiranih računov, varovanjem poverilnic in izvajanjem različnih varnostnih ukrepov za zaščito pred zlorabo privilegijev.

Upravljanje privilegiranih sej

PSM je podskupina PAM, ki se posebej osredotoča na upravljanje in spremljanje privilegiranih sej. PSM izboljšuje varnost tako, da zagotavlja, da je oddaljeni dostop tesno nadzorovan in reviziran, kar zmanjšuje tveganje neavtoriziranega dostopa

To novo taktiko so odkrili pri znanem podjetju za kibernetsko varnost Proofpoint, ustanovljenem leta 2002 s strani nekdanjega glavnega tehnološkega direktorja pri Netscapeu.

To novo taktiko so odkrili pri znanem podjetju za kibernetsko varnost Proofpoint, ustanovljenem leta 2002 s strani nekdanjega glavnega tehnološkega direktorja pri Netscapeu.

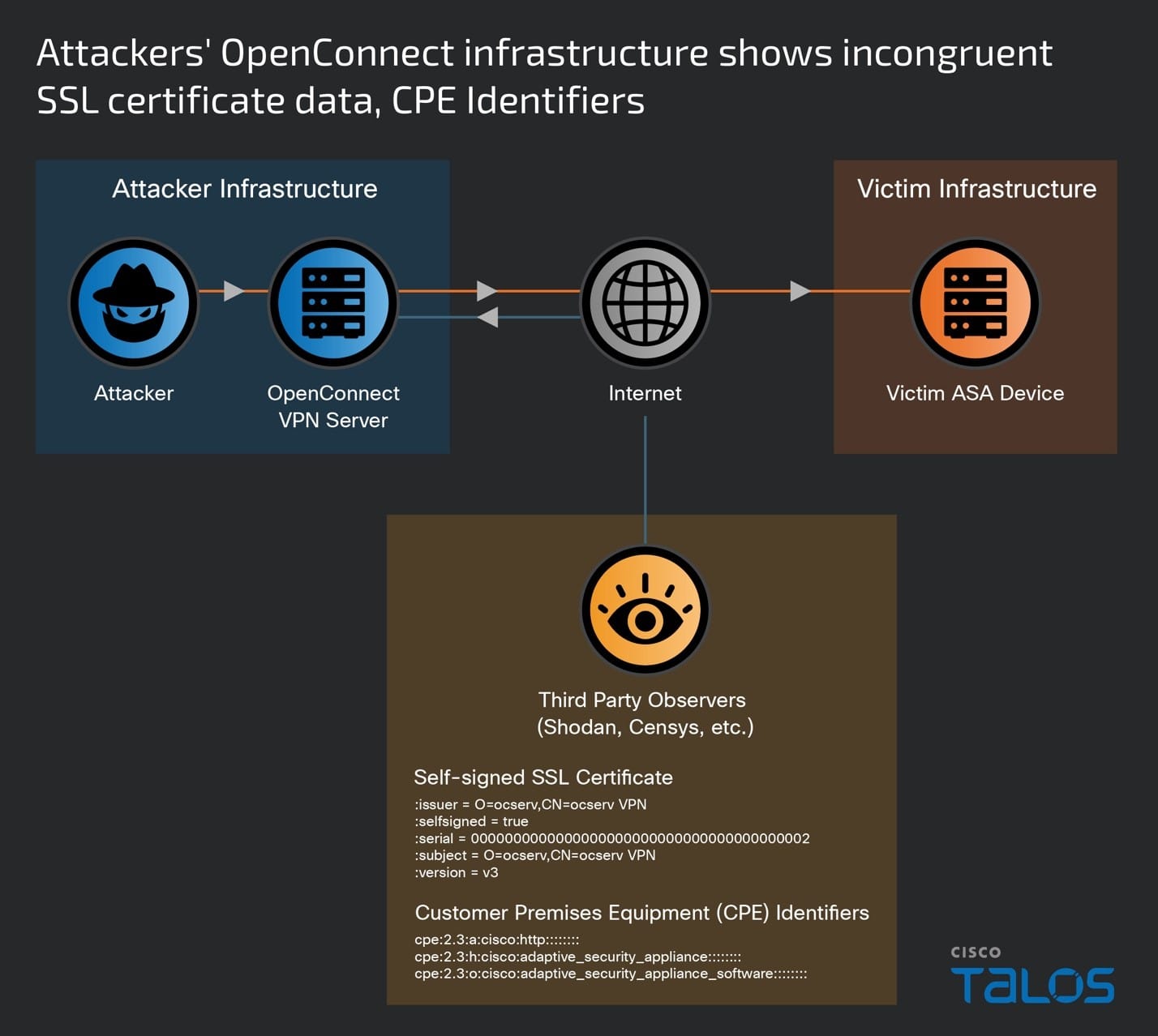

Ta kampanja je ciljala vladna omrežja po vsem svetu s pomočjo več ničelnih dnevov v požarnih zidovih Cisco Adaptive Security Appliance (ASA).

Ta kampanja je ciljala vladna omrežja po vsem svetu s pomočjo več ničelnih dnevov v požarnih zidovih Cisco Adaptive Security Appliance (ASA).