Informacijska varnost je danes ključnega pomena za podjetja vseh velikosti. S povečano digitalizacijo in uporabo aplikacijskih programskih vmesnikov (API) se je tveganje za kibernetske napade močno povečalo. Kot strokovnjak za računalniško varnost, bom v tem članku predstavil, kako lahko napredne API rešitve pomagajo pri reševanju ključnih varnostnih izzivov in prispevajo k skladnosti z direktivo NIS2.

Ključni varnostni izzivi v digitalni dobi

V današnjem digitalnem okolju se podjetja soočajo z vrsto varnostnih izzivov, ki jih je treba učinkovito nasloviti:

- Zaščita API-jev pred zlorabami: API-ji so postali priljubljena tarča kibernetskih kriminalcev, ki poskušajo zlorabiti ranljivosti in pridobiti nepooblaščen dostop do občutljivih podatkov ali sistemov. Podjetja morajo zagotoviti celovito zaščito svojih API-jev.

- Nadzor nad API prometom: Z naraščajočim številom API-jev in njihovo kompleksnostjo je težko vzdrževati pregled nad celotnim prometom in dejavnostmi. Podjetja potrebujejo rešitve, ki omogočajo podroben nadzor in analitiko API prometa.

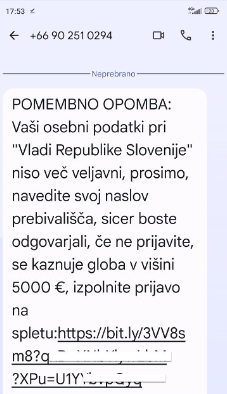

- Skladnost z regulativami: Direktiva NIS2 in druge regulacije zahtevajo, da podjetja izpolnjujejo stroge varnostne standarde in dokazujejo ustrezno upravljanje tveganj. Podjetja morajo implementirati rešitve, ki olajšajo doseganje skladnosti.

- Zaščita pred API zlorabo: Kibernetski napadalci se pogosto poslužujejo tehnik, kot so API fuzzing, napadi z API žetoni in druge oblike zlorab API-jev. Podjetja morajo zagotoviti učinkovito zaščito pred tovrstnimi napadi.

- Upravljanje API življenjskega cikla: Izziv predstavlja tudi upravljanje celotnega življenjskega cikla API-jev, od razvoja do ukinitve. Podjetja potrebujejo rešitve, ki omogočajo celovit nadzor in avtomatizacijo teh procesov.

Zakaj se DEVOPS ponavadi ne zaveda varnosti API-jev

Čeprav so API-ji ključni za integracijo in avtomatizacijo v DevOps procesih, se DevOps ekipe pogosto ne zavedajo dovolj varnostnih tveganj, povezanih z API-ji:

- Osredotočenost na hitrost in agilnost: DevOps ekipe so pogosto pod pritiskom, da čim hitreje razvijajo in dostavljajo nove funkcionalnosti. Varnost API-jev je lahko zapostavljena v korist hitrosti.

- Pomanjkanje varnostnega znanja: Mnogi razvijalci in DevOps inženirji nimajo dovolj znanja o varnostnih praksah, potrebnih za zaščito API-jev. Njihov fokus je na funkcionalnosti, ne na varnosti.

- Kompleksnost API ekosistema: Sodobni aplikacijski ekosistemi vključujejo veliko število API-jev, ki medsebojno komunicirajo. Ohranjanje pregleda nad varnostjo vseh teh API-jev je velik izziv.

- Pomanjkanje ustreznih orodij: DevOps ekipe pogosto nimajo na voljo ustreznih orodij in rešitev, ki bi jim olajšale upravljanje in zaščito API-jev v celotnem življenjskem ciklu.

- Nejasne odgovornosti: Ni vedno jasno, kdo je odgovoren za varnost API-jev – ali je to razvojni, varnostni ali operativni tim. To lahko vodi v pomanjkanje ustreznega lastništva in ukrepanja.

Napredne API rešitve kot odgovor na varnostne izzive

Podjetje Wib, ki je bilo nedavno kupljeno s strani F5, ponuja napredne API rešitve, ki pomagajo reševati zgoraj navedene varnostne izzive. Te rešitve so sedaj integrirane v API rešitve podjetja F5 in nudijo celovit pristop k API varnosti.

- Zaščita API-jev pred zlorabami: Wib API Security Platform vključuje napredne mehanizme za zaščito API-jev, kot so API autentikacija, avtorizacija, šifriranje in druge varnostne kontrole. Te funkcionalnosti pomagajo preprečiti nepooblaščen dostop in zlorabo API-jev.

- Nadzor nad API prometom: Rešitev omogoča podroben nadzor in analitiko API prometa v realnem času. Podjetja lahko spremljajo vzorce uporabe, zaznajo anomalije in preprečijo nepooblaščene dejavnosti.

- Skladnost z regulativami: Wib rešitve pomagajo podjetjem pri doseganju skladnosti z direktivami, kot je NIS2. Vključujejo funkcionalnosti za upravljanje tveganj, poročanje in dokazovanje ustreznih varnostnih ukrepov.

- Zaščita pred API zlorabo: Rešitev vključuje napredne mehanizme za zaščito pred API fuzzing napadi, napadi z API žetoni in drugimi oblikami zlorab API-jev. To pomaga preprečiti nepooblaščen dostop in krajo podatkov.

- Upravljanje API življenjskega cikla: Wib platforma omogoča celovito upravljanje API-jev, vključno z razvojem, objavo, monitoringom in ukinitivijo. To olajša nadzor in avtomatizacijo teh procesov.

Primeri vdorov v Sloveniji

- Vdor v sistem Nacionalnega inštituta za javno zdravje (NIJZ): Leta 2021 je prišlo do vdora v informacijski sistem NIJZ, ki hrani občutljive zdravstvene podatke državljanov. Vdor je bil mogoč zaradi ranljivosti v API-jih, ki so omogočali nepooblaščen dostop do podatkov.

- Vdor v sistem Finančne uprave Republike Slovenije (FURS): V letu 2020 je prišlo do vdora v informacijski sistem FURS, ki hrani davčne podatke državljanov in podjetij. Vdor je bil mogoč zaradi pomanjkljivosti v API-jih, ki niso imeli ustrezne zaščite pred zlorabami.

- Vdor v sistem Agencije Republike Slovenije za okolje (ARSO): Leta 2019 je prišlo do vdora v informacijski sistem ARSO, ki hrani podatke o okolju in vremenu. Vdor je bil mogoč zaradi ranljivosti v API-jih, ki niso imeli ustrezne avtentikacije in avtorizacije.

Ti primeri vdorov v Sloveniji kažejo, kako pomembno je zagotoviti ustrezno zaščito API-jev in preprečiti zlorabe. Napredne API rešitve, kot je Wib API Security Platform, lahko pomagajo pri preprečevanju tovrstnih incidentov in zagotavljanju varnosti kritičnih informacijskih sistemov.

Zaključek

Napredne API rešitve, kot je Wib API Security Platform, ki je sedaj del F5 portfelja, igrajo ključno vlogo pri krepitvi informacijske varnosti v digitalni dobi. Te rešitve pomagajo podjetjem učinkovito nasloviti ključne varnostne izzive, kot so zaščita API-jev, nadzor nad prometom, skladnost z regulativami in preprečevanje zlorab. Z integracijo Wib rešitev v F5 API rešitve, podjetja sedaj lahko izkoristijo celovit nabor naprednih varnostnih funkcionalnosti, ki prispevajo k skladnosti z direktivami, kot je NIS2, in zagotavljajo varnost kritičnih API-jev v različnih industrijskih sektorjih.