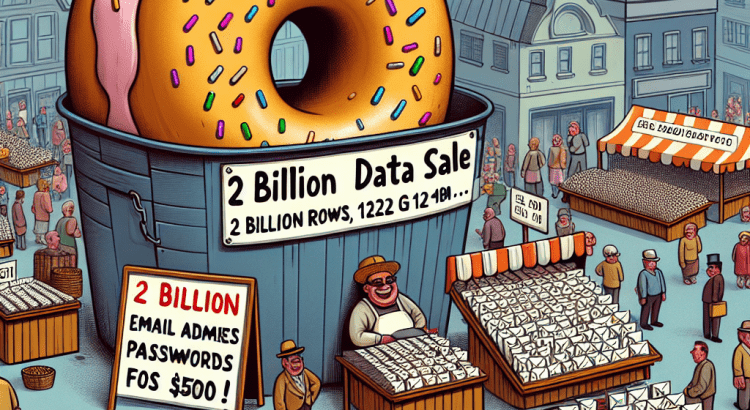

Razkritje podatkovne baze Pinterest: 6 milijonov zapiskov v nevarnosti

Pred kratkim je bilo razkrito obsežno uhajanje podatkov iz podatkovne baze Pinterest, ki obsega več kot 6 milijonov zapisov. To uhajanje podatkov predstavlja eno izmed največjih razkritij v zgodovini socialnih omrežij in dviga številna vprašanja glede digitalne varnosti in zasebnosti uporabnikov na spletnih platformah.

Kakšne podatke vključuje razkritje?

Med uhajanjem so bili razkriti naslednji osebni podatki uporabnikov:

- E-poštni naslovi

- Uporabniška imena

- Uporabniške ID-ji

- IP naslovi

- In še več

Te informacije bi lahko kriminalci uporabili v različne zlonamerne namene, med njimi so phishing napadi, kraje identitete in nepooblaščen dostop do uporabniških računov.

Posledice razkritja za uporabnike

Razkritje podatkov lahko za uporabnike predstavlja več nevarnosti, kot so:

Kršitve zasebnosti

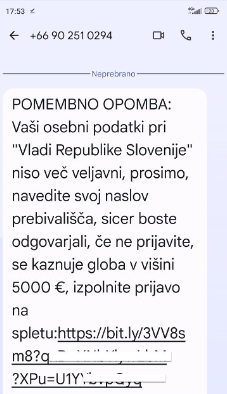

Odkritje osebnih podatkov, kot so imena in e-poštni naslovi, lahko vodi v kršitve zasebnosti. Kriminalci lahko te podatke uporabijo za pošiljanje zlonamernih e-poštnih sporočil ali za spremljanje uporabnikov.

Identitetska kraja

Identitetska kraja je resna grožnja, kjer zlonamerni uporabniki uporabijo ukradene osebne podatke za izvajanje kriminalnih dejavnosti, kot so kraja finančnih sredstev ali ustvarjanje lažnih profilov.

Nepooblaščen dostop do uporabniških računov

Nepooblaščen dostop do računov lahko povzroči izgubo podatkov, finančne izgube in celo zlorabo uporabniških računov za širjenje zlonamerne vsebine.

Rešitve za zagotavljanje varnosti

Za rešitev tega problema so na voljo različne rešitve od priznanih varnostnih podjetij. Spodaj je nekaj izmed najboljših rešitev in podrobna razlaga, kako lahko pomagajo preprečiti takšna uhajanja podatkov.

F5

F5 ponuja napredne rešitve za varnost omrežij, ki so namenjene preprečevanju zlonamernih aktivnosti. Njihov produkt, F5 Advanced Threat Defense, omogoča odkrivanje in preprečevanje kompleksnih napadov, kot so phishing napadi in DDoS napadi. Sistem uporablja napredne tehnike strojnega učenja za prepoznavanje anomalij v omrežnem prometu in samodejno odzivanje na grožnje.

Infoblox

Infoblox je znan po svojih rešitev za varnost omrežij, zlasti na področju zaščite DNSS. Njihov produkt, Infoblox Advanced Threat Protection, nudi specializirano zaščito pred DNS-based napadi, ki so pogosto uporabljeni za phishing in druge vrste zlonamernih napadov. Infoblox zagotavlja celovito vidljivost in nadzor nad DNS prometom ter samodejno blokira zlonamerne domene.

Broadcom Software

Broadcom Software ponuja široko paleto rešitev za kibernetsko varnost. Broadcom Cybersecurity Solutions vključujejo večplastno varnost, ki združuje zaščito končnih točk, omrežno varnost in zaščito podatkov. Broadcom uporablja napredne analitične tehnike in umetno inteligenco za odkrivanje in hitro odzivanje na grožnje.

Crowdstrike

Crowdstrike je priznan ponudnik rešitev za zaščito pred grožnjami. Njihov produkt, Crowdstrike Falcon, je oblačna platforma za zaznavanje in odzivanje na grožnje (EDR), ki uporablja umetno inteligenco za stalen nadzor in analizo sumljivih dejavnosti na končnih točkah. Crowdstrike Falcon omogoča hitre preiskave incidentov in samodejno odpravljanje groženj.

Gigamon

Gigamon je vodilni ponudnik rešitev za vidljivost omrežij. Njihov produkt, Gigamon Threat Intelligence, združuje podatkovne tokove in varnostne vire za celovito analizo in odkrivanje groženj. Gigamon omogoča natančno spremljanje omrežnega prometa in avtomatizirano odzivanje na sumljive aktivnosti.

Entrust

Entrust ponuja prilagojene rešitve za zaščito podatkov. Entrust Datacard zagotavlja vrhunsko zaščito za osebne podatke in omogoča hitro zaznavanje kršitev varnosti. Entrust je osredotočen na podatkovne tokove in zagotavlja šifriranje podatkov ter avtorizacijo dostopa z naprednimi metodami identifikacije.

Nozomi Networks

Nozomi Networks je specializiran za zagotavljanje industrijske varnosti. Njihov produkt, Nozomi Networks Industrial Security, je zasnovan za zaščito kritičnih infrastrukturnih omrežij, kot so tisti v energetskem in proizvodnem sektorju. Nozomi Networks uporablja napredno monitoriranje in analitiko za prepoznavanje in preprečevanje groženj v realnem času.

Implementacija varnostnih ukrepov

Za zagotavljanje varnosti in preprečevanje prihodnjih uhajanj podatkov podjetja in uporabniki lahko sprejmejo naslednje ukrepe:

1. Urejanje varnostnih politik

Določitev in izvajanje jasnih varnostnih politik je ključnega pomena za zaščito omrežja. To vključuje pravila o hierarhiji dostopa, politiko varnih gesel in postopke odzivanja na varnostne incidente.

2. Uporaba varnostnih rešitev

Varnostne rešitve, kot so F5 Advanced Threat Defense, Infoblox Advanced Threat Protection, Broadcom Cybersecurity Solutions, Crowdstrike Falcon, Gigamon Threat Intelligence, Entrust Datacard in Nozomi Networks Industrial Security, zagotavljajo večplastno zaščito pred zlonamernimi aktivnostmi in omogočajo hitro odzivanje na varnostne incidente.

3. Spremljanje in analiza

Redno spremljanje in analiza omrežnega prometa ter dejavnosti uporabnikov omogočata hitro prepoznavanje in odzivanje na sumljive dejavnosti. Uporaba naprednih analitičnih orodij in umetne inteligence lahko pomaga prepoznati vzorce, ki nakazujejo morebitne grožnje.

4. Obveščanje uporabnikov

Obveščanje uporabnikov o potencialnih nevarnostih in zagotavljanje smernic za varnostno vedenje je ključnega pomena za zmanjšanje tveganj. Podjetja naj redno izobražujejo uporabnike o prepoznavanju phishing napadov, uporabi močnih gesel in drugih ukrepih za zaščito osebnih podatkov.

Namig dneva

Redno spreminjajte svoje geslo in ne uporabljajte istega gesla za različne spletne storitve. Uporabite geselne fraze ali upravitelje gesel za ustvarjanje in shranjevanje močnih, edinstvenih gesel za vsak račun.

S sprejetjem teh ukrepov in uporabo naprednih varnostnih rešitev lahko podjetja in uporabniki močno zmanjšajo tveganje za uhajanje podatkov in zagotovijo varnost svojega spletnega okolja.